HackMyVM - yuan111 靶机渗透记录

HackMyVM - yuan111 靶机渗透记录 环境与目标 靶机IP:192.168.56.110 暴露服务:22/tcp、80/tcp 目标:从 Web 入口拿到普通用户 shell,再进一步提权到 root 一、信息收集 1. 端口扫描 nmap -p 1-65535 -…

标签页强调主题聚类与快速回溯,保留文章列表的阅读优先级。

HackMyVM - yuan111 靶机渗透记录 环境与目标 靶机IP:192.168.56.110 暴露服务:22/tcp、80/tcp 目标:从 Web 入口拿到普通用户 shell,再进一步提权到 root 一、信息收集 1. 端口扫描 nmap -p 1-65535 -…

HackMyVM - twelve 靶机渗透记录 一、信息搜集 1. 端口扫描 扫描靶机开放的端口、服务和操作版本 rustscan -a 192.168.56.103 -- ulimit 5000 -- -sV -O .----. .-. .-. .----..---. .----. .---. …

前言 打得很闹心的一场比赛,问题太多了。怀着很高的期望去打的,结果一地鸡毛。比赛时候的心态有很大问题,太着急了,准备也不充分,还是得多练吧。明年一定要拿一个好成绩!!! MediaDrive复盘 比赛时下载附件先看的不是这道题,一直在看别的,但是之后发现很多队都patch了这道题目,于是就来看了一下…

RssCross 靶机渗透记录 一、信息收集 1. 端口扫描 sudo rustscan -a 192.168.56.102 -- ulimit 5000 -- -sV -O 结果比较干净,只开了两个端口: 22/tcp:OpenSSH 8.4p1 Debian 5+deb11u3 80&…

HackMyVM - Momentum 靶机渗透记录 环境与目标 靶机 IP: 192.168.56.104 暴露服务: 22/tcp 、 80/tcp 目标:从 Web 入口获取初始 shell,进一步提权到 root 一、信息收集 1. 主机发现 先用二层和三层两种方式确认目标主机: sudo …

HackMyVM - gitdwn 靶机渗透记录 环境与目标 靶机IP:192.168.33.56.149 目标:从外网访问到 Web 服务,拿到 shell,一步步横向到最终 root 权限。 一、信息收集 1.端口扫描 rustscan -a 192.168.56.149 -- ulimit 5…

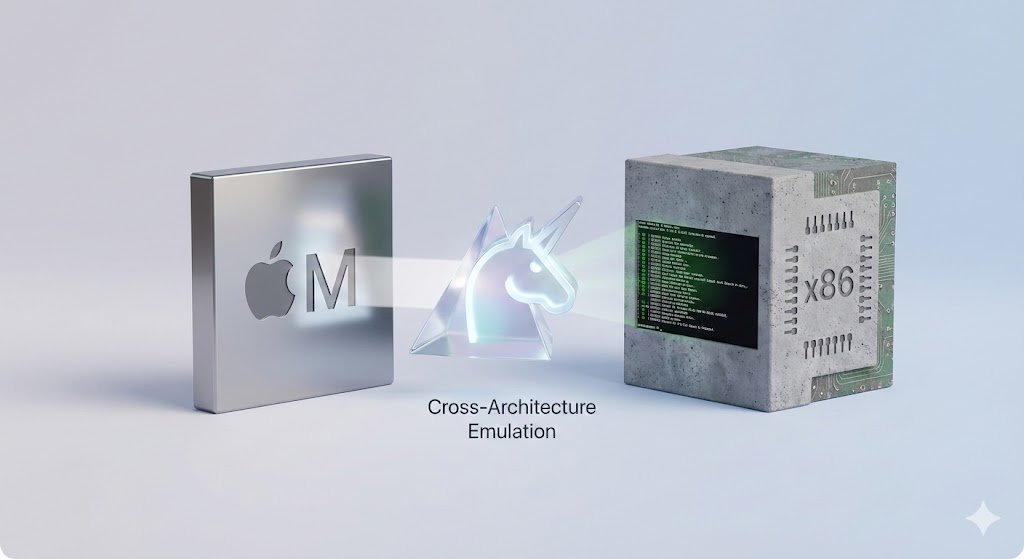

前言 本人是一名网安专业的学生,只有一台M系列芯片的Mac电脑,想要通过搭建一些靶机(vulnhub、hackmyvm……)来练习自己的相关技能,可是环境有限,很多靶机都是x86架构的,与M系列的arm架构冲突,无法在virtualbox和pd中搭建使用,如果搭建则需要模拟转译架构,因而记载一下本次…

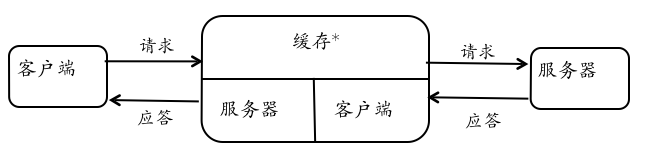

HTTP代理服务器实验 (此实验是CUC网络安全课程中的实验,将其记录在此) 实验目的 掌握在linux上正确搭建HTTP正向代理的方法 实验环境 Ubuntu 22.04.5 LTS (Jammy Jellyfish)(代理服务器) MacOS(客户端) 实验要求 在代理服务器上搭建一个HTTP正…